应用环境

用户通过不安全的网络环境远程登录到路由器时,安全外壳SSH(Secure Shell)特性可以提供安全的信息保障和强大的认证功能,以保护路由器不受诸如IP地址欺诈、明文密码截取等攻击。

RSA(Revest-Shamir-Adleman Algorithm)验证方式,根据非对称加密体系的加密原则,通过生成公钥和私钥,实现密钥的安全交换,最终实现安全的会话全过程。

配置思路

无论采取哪种验证方式,必须先在本地生成密钥对。

用户Client002的配置需要在支持SSH1.5的客户端软件上生成RSA公钥,在路由器和终端都进行相应配置。

配置注意事项

为完成此配置,需要准备如下数据:

允许登录的用户界面编号

SSH用户的用户名和密码

配置实例

组网需求

配置终端(SSH Client)与路由器建立本地连接,终端上运行支持SSH1.5的客户端软件。

配置登录用户:

用户Client002,验证方式为RSA,并为其分配公钥quidway002。

用户界面仅支持SSH协议。

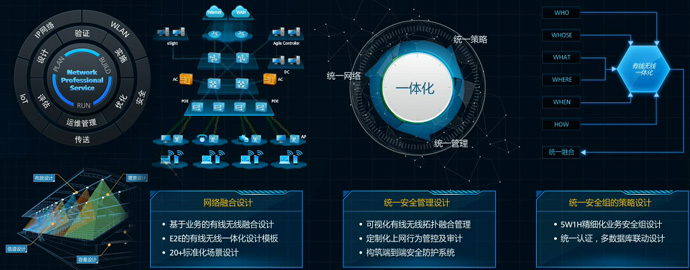

SSH RSA验证方式组网图

适用产品和版本

适用于支持SSH1.5的版本。

配置步骤

步骤 1 生成本地密钥对

<Quidway> system-view [Quidway] rsa local-key-pair create

The key name will be: Quidway_Host

The range of public key size is (512 ~ 2048).

NOTES: If the key modulus is greater than 512,

It will take a few minutes.

Input the bits in the modulus[default = 512]:

Generating keys...

.......++++++++++++

..........++++++++++++

...................................++++++++

......++++++++

说明

如果此前已完成生成本地密钥对的配置,可以略过此项操作。

步骤 2 配置用户Client002,并设置其登录验证方式为RSA

[Quidway] user-interface vty 0 4 [Quidway-ui-vty0-4] authentication-mode aaa [Quidway-ui-vty0-4] protocol inbound ssh [Quidway-ui-vty0-4] quit [Quidway] ssh user client002 authentication-type rsa

步骤 3 配置RSA公钥

# 在支持SSH1.5的客户端软件上生成RSA公钥。

说明

客户端软件不同,具体配置步骤和界面可能与下述有所不同。

1. 启动SSH1.5的客户端软件,选择“Edit->Settings”选项,显示如下图所示的配置窗口。

生成RSA密钥对

2. 单击上图中的<Generate New Keypair>按钮,显示如下图所示的窗口,生成客户端本地密钥对。

配置客户端密钥的类型和长度

3. 在“key”中选择密钥的类型为“RSA”,不要选择默认的“DSA”。密钥大小可以选择。单击<下一步>按钮,显示如下图所示的窗口。

配置客户端密钥的名字和密码

4. 给密钥取名字,这里取“key3”,注释内容为“for rta”,密码Passphrase可以任意配置,主要为保存密钥以防止别人乱用。以上信息配置好以后,单击<下一步>按钮完成密钥配置,显示如下图所示的窗口。

引出客户端密钥

5. 单击<Export Keypair>按钮,显示如下图所示窗口。将密钥对引出放在一个固定的位置,如:D:\software\sshclient\sshclient。

转换RSA公钥

6. 启动sshkey.exe程序,将密钥进行转换。转换后的密钥,如上图所示的蓝色阴影部分就是我们需要填写到路由器的密钥。

# 将在支持SSH1.5的客户端软件上产生的RSA公钥传送到服务器端。

[Quidway] rsa peer-public-key quidway002

Enter "RSA public key" view, return system view with "peer-public-key end".

[Quidway-rsa-public-key] public-key-code begin

Enter "RSA key code" view, return last view with "public-key-code end".

[Quidway-rsa-key-code] 30818602 8180E170 8BAC39B4 4EFC65C7 F321175C D50CBE76 [Quidway-rsa-key-code] E8C7B5BF D5BCF6F8 B2390B79 09D67ECE 021EE367 22D52274 [Quidway-rsa-key-code] 073F93F5 2CAA239C BF7B30C5 AFD56194 698B7B1B 3B0B14AC [Quidway-rsa-key-code] 4ACB03BB F7A6BFA0 ABFB9F26 A0AC0596 4B0A39B5 B4DA17CE [Quidway-rsa-key-code] 9D042669 AAA4787C 14B6EB71 3E52D65D C94740BA EC97D1DB [Quidway-rsa-key-code] B16E08C5 B1C42B4E 646E09F0 76C90201 25 [Quidway-rsa-key-code] public-key-code end [Quidway-rsa-public-key] peer-public-key end [Quidway] ssh user client002 assign rsa-key quidway002

# 在保留RSA私钥的终端上运行支持SSH1.5的客户端软件,进行相应的配置。即可建立SSH连接了。如下图所示。

使用RSA验证方式从客户端登录

最后,可以建立连接,使用SSH进行通讯。

步骤 4 检查配置结果

# 查看当前用户界面连接情况。

<Quidway> display rsa local-key-pair public

=====================================================

Time of Key pair created: 17:13:21 2006/6/13

Key name: NE05_Host

Key type: RSA encryption Key

=====================================================

Key code:

3047

0240

A5294036 A50FC31A 444CA8CA 25A1DE57 D96BC21B

3DFA71C5 2529213D C700A07F F197757C 41EF5490

09E99596 BD7538D5 78FD8BFB 853D1803 501E2333

F5696555

0203

010001

=====================================================

Time of Key pair created: 17:13:21 2006/6/13

Key name: NE05_Server

Key type: RSA encryption Key

=====================================================

Key code:

3067

0260

A511FE8E F493E882 62179EFC 201CE439 8CD48D58

92FFD261 706750FC EBD35F66 B1993774 BB49CA85

445FC024 F362AE46 714ADFD0 8515293D 51F57CFD

FFCAD76C 6F6A89F9 CB0C348B 442B44B2 63EAD512

BB94B8AA 49DF27C5 55BFE5A1 9762B975

0203

010001

# 查看客户端的RSA公共密钥

<Quidway> display rsa peer-public-key

=====================================

Key name: wangxp

Key address:

=====================================

Key Code:

308186

028180

E1708BAC 39B44EFC 65C7F321 175CD50C BE76E8C7 B5BFD5BC F6F8B239 0B7909D6

7ECE021E E36722D5 2274073F 93F52CAA 239CBF7B 30C5AFD5 6194698B 7B1B3B0B

14AC4ACB 03BBF7A6 BFA0ABFB 9F26A0AC 05964B0A 39B5B4DA 17CE9D04 2669AAA4

787C14B6 EB713E52 D65DC947 40BAEC97 D1DBB16E 08C5B1C4 2B4E646E 09F076C9

0201

25

# 查看SSH状态信息。

<Quidway> display ssh serve status

SSH version : 1.5

SSH connection timeout : 60 seconds

SSH server key generating interval : 0 hours

SSH Authentication retries : 3 times

# 查看SSH用户信息。

<Quidway> display ssh user-information

Username authentication-type authorization-cmd user-public-key-name

client001 password No

client002 rsa No quidway002

配置文件

路由器的配置文件

#

sysname Quidway

#

rsa peer-public-key quidway002

public-key-code begin

30818602 8180E170 8BAC39B4 4EFC65C7 F321175C D50CBE76

E8C7B5BF D5BCF6F8 B2390B79 09D67ECE 021EE367 22D52274

073F93F5 2CAA239C BF7B30C5 AFD56194 698B7B1B 3B0B14AC

4ACB03BB F7A6BFA0 ABFB9F26 A0AC0596 4B0A39B5 B4DA17CE

9D042669 AAA4787C 14B6EB71 3E52D65D C94740BA EC97D1DB

B16E08C5 B1C42B4E 646E09F0 76C90201 25

public-key-code end

peer-public-key end

#

interface GigabitEthernet1/0/0

ip address 1.1.1.1 255.255.255.0

#

aaa

local-user client001 password simple huawei

authentication-scheme default

#

authorization-scheme default

#

accounting-scheme default

#

domain default

#

ssh user client002 assign rsa-key quidway002

ssh user client001 authentication-type password

ssh user client002 authentication-type RSA

#

user-interface con 0

user-interface vty 0 4

authentication-mode aaa

protocol inbound ssh

#

return