NetEye 有三种工作模式:透明模式、路由模式和混合模式。

NetEye 的工作模式是通过设置接口的工作模式来实现的。

当NetEye 工作在透明模式时,需要将接口设置为二层接口;当NetEye 工作在路由模式时,需要将接口设置为三层接口;当NetEye 工作在混合模式时,则需要将相关接口分别设置为二层接口和三层接口。

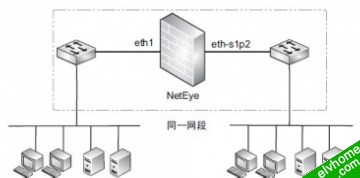

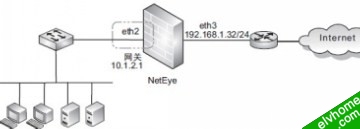

透明模式主要用于数据流的二层转发,如图1所示。此时NetEye 的作用就和交换机一样,对于用户来说是透明的。在透明模式下不需要为NetEye 的接口设置IP 地址。

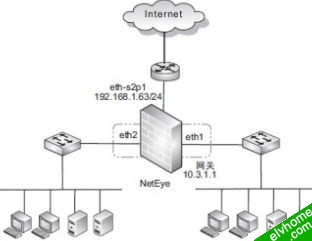

路由模式是指NetEye 可以让工作在不同网段之间的主机以三层路由的方式进行通信。NetEye 处于路由工作模式时, NetEye 各接口所连接的网络必须处于不同的网段,需要为NetEye 的接口设置IP 地址,如图2 所示:

混合模式是指NetEye 同时工作在透明模式和路由模式两种模式下,能够同时实现数据流的二层转发和三层路由功能,如图3 所示:

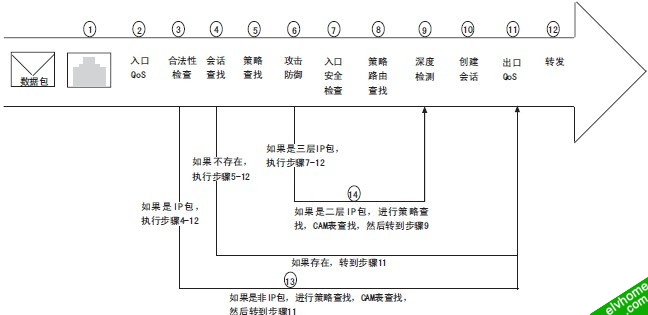

另外在这说明下neteye的数据处理流程:如图4

图注:

⑸策略查找的匹配顺序为:IP-MAC 地址绑定策略、黑名单查询;

⑻策略查找、路由查找的匹配顺序为:DNAT、本地访问控制、路由查找、IP 包过滤和SNAT ;

⒀策略查找、CAM 表查找的匹配顺序为:IP-MAC 地址绑定策略、黑名单查询、CAM 表查找、非IP 包过滤;

⒁策略查找、CAM 表查找的匹配顺序为:CAM 表查找、IP 包过滤;

数据包在NetEye 中的详细处理流程如下:

1. NetEye 在数据包进入接口后,首先对入口的QoS 进行检查,分配预先设置好的带宽。

2. 对数据包的合法性、数据包类型(IP 数据包/ 非IP 数据包)进行检查。数据包合法性检查即对数据包信息中的常规性错误进行检查。如:IP 地址全零、MAC 地址全零等常规性错误。

步骤3 至步骤6、步骤21 为非IP 数据包的处理流程。

3. 进行IP-MAC 地址绑定策略处理,防止IP 欺骗或地址伪装,同时对信任地址进行检查。

4. 进行黑名单查找处理,对网络异常流量进行阻断控制,以防止来自异常地址的攻击和非法业务。

5. 查询CAM 表,根据目的地址所对应的出口接口进行转发。

6. 根据非IP 包过滤策略列表进行策略查找,包过滤策略的匹配结果将决定如何处理当前数据包请求。若匹配结果为“ 允许”,则NetEye 直接对其进行转发;若匹配结果为“ 拒绝”,则数据包将被禁止转发。

步骤7 至步骤21 为IP 数据包的处理流程。

7. 根据数据包查询会话表,如果匹配到已经存在的会话,则直接根据会话表进行转发数据,并在数据包流出接口时,对出口的QoS 进行检查,分配预先设置好的带宽,转发允许通过的会话请求;如果没有匹配到已经存在的会话, NetEye 会进行首包检

查,执行后面的一系列步骤。

8. 进行IP-MAC 地址绑定策略处理,防止IP 欺骗或地址伪装,同时对信任地址进行检查。

9. 进行黑名单查找处理,对网络异常流量进行阻断控制,以防止来自异常地址的攻击和非法业务。

10. 进行攻击防御处理。NetEye 检测该数据包是否为某类攻击,如果检测到是攻击类型的数据包,则直接丢弃该数据包。

--------------------------------------------------------------------------------------------

Note

在步骤10 之后, NetEye 将对二层和三层数据分别进行处理。NetEye 对数据包的判断原则是:查看数据包的目的MAC 地址,如果目的MAC 是NetEye 三层接口的MAC,则认为是三层数据,执行步骤11 至步骤17、步骤21 ;否则认为是二层数据,执行步骤18 至步骤21。

-------------------------------------------------------------------------------------------

步骤11 至步骤17、步骤21 为三层IP 数据包的处理流程。

11. 进行数据包的入口安全检查。入口安全检查是指对到NetEye 本地的数据包的检查,本地访问数据流将由NetEye 的访问控制功能进行处理。

12. 进行目的地址转换。NetEye 对数据包包头中的目的IP 地址和目的端口进行转换。

13. 根据本地访问控制策略列表进行策略查找,访问控制策略的匹配结果将决定如何处理当前的会话请求。若匹配的结果为“ 允许”,则进行路由查找;若匹配结果为“ 拒绝”,则当前会话请求将被禁止转发。

14. 根据路由表进行路由查找,寻找目的地址所对应的接口。

15. 根据IP 包过滤进行策略查找,包过滤策略的匹配结果将决定如何处理当前会话请求。若匹配结果为“ 允许”,则进行源地址转换;若匹配结果为“ 拒绝”,则当前会话请求将被禁止转发。

16. 进行源地址转换。NetEye 对数据包包头中的源IP 地址和源端口进行转换。

17. 进行深度检测。NetEye 对应用层数据进行解析,并对应用层数据的内容进行安全性检测和控制。若深度检测结果为放行,则当前会话的相关信息将被保存在会话表中,并且当前会话请求将被转发;若深度检测结果为阻断,则当前会话请求将被禁止转

发。当被允许通过的会话请求的后续数据包(比如,会话应答)到达NetEye 时,仍然要根据安全策略的配置对其进行深度检测。

步骤18 至步骤21 为二层IP 数据包的处理流程。

18. 查询CAM 表,根据目的地址所对应的出接口进行转发。

19. 根据IP 包过滤进行策略查找,包过滤策略的匹配结果将决定如何处理当前会话请求。若匹配结果为“ 允许”,则将其转发;若匹配结果为“ 拒绝”,则当前会话请求将被禁止转发。

20. 进行深度检测。NetEye 对应用层数据进行解析,并对应用层数据的内容进行安全性检测和控制。若深度检测结果为放行,则当前会话的相关信息将被保存在会话表中,并且当前会话请求将被转发;若深度检测结果为阻断,则当前会话请求将被禁止转

发。当被允许通过的会话请求的后续数据包(比如,会话应答)到达NetEye 时,仍然要根据安全策略的配置对其进行深度检测。

21. NetEye 在数据包(IP 数据包/ 非IP 数据包)流出接口时,对出口的QoS 进行检查,分配预先设置好的带宽,转发允许通过的会话请求。