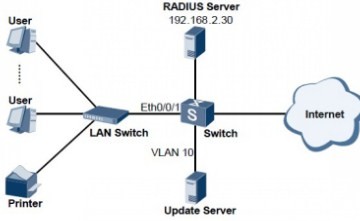

组网需求

如图所示,某公司内部大量用户终端通过Switch(作为接入设备)的接口Eth0/0/1接入网络。在该网络运行一段时间后,发现存在用户对公司内网进行攻击。为确保网络的安全性,管理员需对用户终端的网络访问权限进行控制,只有用户终端通过认证后,Switch才允许其访问Internet中的资源。

配置802.1x 认证组网图

配置思路

为实现对用户网络访问权限进行限制的需求,在将IP地址为192.168.2.30的服务器用作RADIUS服务器后,管理员可在Switch上配置802.1x认证功能。具体配置思路如下(均在Switch上进行配置):

1. 创建并配置RADIUS服务器模板、AAA方案以及ISP域,并在ISP域下绑定RADIUS服务器模板与AAA方案。保证了Switch与RADIUS服务器之间的信息交互。

2. 配置802.1x认证

a. 使能全局与接口的802.1x认证功能。

b. 使能MAC旁路认证功能,保证了无法安装和使用802.1x认证的终端(如打印机)能够通过认证。

c. 配置接口允许接入的最大802.1x认证用户数为200,防止过多的用户同时接入网络。

d. 配置向用户发送认证请求报文的最大次数为3次,防止用户不停的进行认证。

e. 配置Guest VLAN为10,满足当用户未进行认证时能够访问Guest VLAN中的资源。

操作步骤

步骤1 创建并配置RADIUS服务器模板、AAA方案以及ISP域。

# 创建并配置RADIUS服务器模板“rd1”。

[Quidway] radius-server template rd1

[Quidway-radius-rd1] radius-server authentication 192.168.2.30 1812

[Quidway-radius-rd1] radius-server shared-key cipher hello

[Quidway-radius-rd1] radius-server retransmit 2

[Quidway-radius-rd1] quit

# 创建AAA方案“abc”并配置认证方式为RADIUS。

[Quidway] aaa

[Quidway-aaa] authentication-scheme abc

[Quidway-aaa-authen-abc] authentication-mode radius

[Quidway-aaa-authen-abc] quit

# 创建ISP域“isp1”,并在其上绑定AAA方案“abc”与RADIUS服务器模板“rd1”。

[Quidway-aaa] domain isp1

[Quidway-aaa-domain-isp1] authentication-scheme abc

[Quidway-aaa-domain-isp1] radius-server rd1

[Quidway-aaa-domain-isp1] quit

[Quidway-aaa] quit

步骤2 配置802.1x认证。

# 在全局和接口下使能802.1x认证。

[Quidway] dot1x enable

[Quidway] interface ethernet 0/0/1

[Quidway-Ethernet0/0/1] dot1x enable

# 配置MAC旁路认证。

[Quidway-Ethernet0/0/1] dot1x mac-bypass

# 配置接口允许接入的最大802.1x认证用户数为200。

[Quidway-Ethernet0/0/1] dot1x max-user 200

[Quidway-Ethernet0/0/1] quit

# 配置向用户发送认证请求报文的最大次数为3次。

[Quidway] dot1x retry 3

# 配置802.1x认证的Guest VLAN为10。

[Quidway] vlan batch 10

[Quidway] dot1x guest-vlan 10 interface ethernet 0/0/1

步骤3 查看802.1x的配置信息。

[Quidway] display dot1x interface ethernet 0/0/1

Ethernet0/0/1 status: UP 802.1x protocol is Enabled[mac-bypass]

Port control type is Auto

Authentication method is MAC-based

Reauthentication is disabled

Maximum users: 200

Current users: 0

Guest VLAN 10 is not effective

Authentication Success: 0 Failure: 0

EAPOL Packets: TX : 0 RX : 0

Sent EAPOL Request/Identity Packets : 0

EAPOL Request/Challenge Packets : 0

Multicast Trigger Packets : 0

EAPOL Success Packets : 0

EAPOL Failure Packets : 0

Received EAPOL Start Packets : 0

EAPOL Logoff Packets : 0

EAPOL Response/Identity Packets : 0

EAPOL Response/Challenge Packets: 0

----结束

配置文件

#vlan batch 10

#

dot1x enable

dot1x retry 3

#

radius-server template rd1

radius-server shared-key cipher %$%$lrWRXXUmJ/5W\uBqID/6EULC%$%$

radius-server authentication 192.168.2.30 1812

radius-server retransmit 2

#

aaa

authentication-scheme abc

authentication-mode radius

domain isp1

authentication-scheme abc

radius-server rd1

#

interface Ethernet0/0/1

dot1x mac-bypass

dot1x max-user 200

dot1x guest-vlan 10

#

return