NAC(Network Admission Control)是一种“端到端”的安全结构,包括802.1x认证、MAC认证与Portal认证。

传统的网络安全技术只考虑了外部计算机对网络的威胁,而没有考虑到内部计算机对网络的威胁,而且现有的网络设备难以有效防止内部设备对网络的威胁。NAC安全构架从用户终端考虑内部网络安全,提供“端到端”的安全保证。

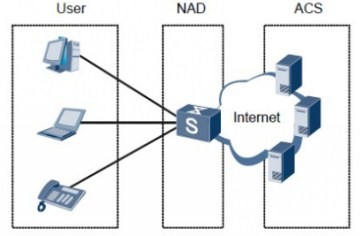

NAC 典型组网图

如图所示,NAC主要包括以下几部分:

1. 用户:接入用户,需要对其进行认证。如果采用802.1x认证,用户需要安装客户端软件。

2. NAD:网络接入设备,对接入用户进行认证和授权。一般需要和AAA服务器配合使用,防止非法终端接入,降低不安全终端的威胁;防止合法终端越权访问,保护核心资源。

3. ACS:接入控制服务器,主要进行终端安全健康性检查与策略管理;用户行为管理与违规审计,强化行为审计,防止恶意终端破坏。

MAC 认证

MAC认证是一种基于端口和MAC地址对用户的网络访问权限进行控制的认证方法,它不需要用户安装任何客户端软件,用户名和密码都是用户设备的MAC地址。设备在启动了MAC认证的端口上首次检测到用户的MAC地址以后,即启动对该用户的认证操作。

设备使能MAC认证后即可完成对接入用户的MAC认证。为了使管理员能够更加合理有序的控制、管理MAC认证用户,设备还支持以下具体功能:

l 支持用户名形式以及用户认证域的设置。

l 支持配置接口允许接入的最大MAC认证用户数。

l 支持对多个定时器的值进行设置。

l 支持对MAC认证用户进行重认证功能。

l 支持Guest VLAN功能。

Portal 认证

Portal认证通常也称为Web认证,其原理是:用户首次打开浏览器,输入任何网址都被强制重定向到Portal服务器的认证页面,只有在认证通过后,用户才能访问网络资源。Portal协议基于客户端/服务器结构,采用UDP作为传输协议。Portal协议主要用于Portal服务器和其他设备之间的信息交互。在Portal认证中,Portal服务器和设备(作为客户端)之间的通信使用Portal协议。指定Portal服务器并使能Portal认证功能后,设备即可对接入用户进行Portal认证。为了使管理员能够更加合理有序的控制、管理设备与Portal服务器的信息交互以及Portal认证用户,设备还支持以下具体功能:

l 支持采用外置Portal服务器。

l 支持配置设备与Portal服务器信息交互参数。

l 支持配置Portal认证用户接入控制参数。

802.1x 认证

IEEE 802.1x标准(以下简称802.1x)是一种基于端口的网络接入控制(Port-based NetworkAccess Control)协议。“基于端口的网络接入控制”是指在局域网接入控制设备的端口这一级对所接入的设备进行认证和控制。连接在端口上的用户设备如果能够通过认证,即可以访问局域网中的资源。设备使能802.1x认证后即可完成对接入用户的802.1x认证。为了使管理员能够更加合理有序的控制、管理802.1x用户,设备除支持配置接口的授权状态与接入控制方式外,还支持以下802.1x认证的重要功能:

l 支持MAC旁路认证功能。

l 支持对多个定时器的值进行设置。

l 支持Guest VLAN。

l 支持通过DHCP报文触发802.1x认证。

三种认证的比较:

| 对比项 | 802.1x认证 | Portal认证 | MAC认证 |

| 客户端需求 | 需要 | Portal需要,web强推不需要 | 不需要 |

| 优点 |

部署在接入层时,直接控制 网络接入信息口的通断,安全性高 |

部署灵活 | 无需安装客户端 |

| 缺点 | 部署不灵活 | 安全性不高 | 管理复杂,需登记MAC地址 |

| 适合场景 |

新建网络,用户集中,信息安全要求 严格的场景 |

认证方式灵活,适用于用户分散场景 |

适用于打印机,传真机等哑终端接入 认证的场景 |

本站就介绍3种方式认证的配置,请注意查阅。