1.1 特性介绍

1.1.1 检测及反制

802.11网络很容易受到各种网络威胁的影响,如未经授权的AP用户、Ad-hoc网络、拒绝服务型攻击等。WIPS可以保护企业网络和用户不被无线网络上未经授权的设备访问。它用于检测WLAN网络中的Rogue设备,并对它们采取反制措施,以阻止其工作。

Rogue AP检测特性支持下列功能:

》不同信道RF监视

》Rogue AP检测

》Rogue客户端检测

》 Adhoc网络检测

》无线网桥检测

对Rogue AP、Rogue Client和Adhoc网络采取反制措施

目前,仅支持对单一无线控制设备管理的网络进行Rogue设备检测。

Rogue设备检测特性暂不支持下列功能:

》Interfering AP(其他企业的AP)检测

》无线端追踪物理位置

》无线端追踪和阻塞有线端口

》针对Rogue AP的DoS攻击

》对无线网桥模式采取反制模式

1.1.2 检测IDS攻击

主要为了及时发现WLAN网络的恶意或者无意的攻击,通过记录信息或者发送日志信息的方式通知网络管理者。目前设备支持的IDS攻击检测主要包括802.11报文泛洪攻击检测、AP Spoof检测以及Weak IV检测。

1.1.3 帧过滤

帧过滤是802.11MAC和WIDS(Wireless Intrusion Detection System,无线入侵检测系统)子特性的一个小特性。

无线控制器包括白名单列表(列表中的当前表项是被许可,并可以通过命令行配置的),静态黑名单列表(列表中的当前表项是不被许可,但可以通过命令行配置的)和动态黑名单列表(列表中的当前表项是不被许可,并只有在无线入侵检测系统检测到泛洪攻击时才被添加)。

过滤行为实体维持了AP上的MAC地址,并且过滤行为只有在输入的MAC地址匹配的情况下才执行。

应用场合

Rogue设备检测比较适合于大型的WLAN网络。通过在已有的WLAN网络中制定非法设备检测规则,可以对整个WLAN网络中的异常设备进行监视。在检测到Rogue设备后,可以使能反制功能,根据反制的模式,Monitor AP从无线控制器下载攻击列表,并对Rogue设备采取措施。

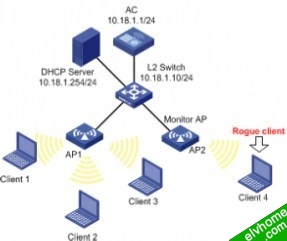

一、组网需求

AC连接到一个二层交换机L2 Switch,Monitor AP(AP2,Serial ID为SZ001)、AP 1(Serial ID为SZ002)通过L2 Switch连接到AC。

》AP 1为Normal模式,只提供WLAN服务。

》AP 2的工作模式为Monitor模式或混合模式,对非法设备进行检测。

》Client 1(MAC地址为000f-e215-1515)、Client 2(MAC地址为000f-e215-1530)、Client 3(MAC地址为000f-e213-1235)连接到无线网络中,享受AP 1提供的WLAN服务。

》Client 4(MAC地址为000f-e220-405e)为非法客户端(Rogue Client),并对其进行攻击。

二、使用版本和详细配置命令

请下载文档参阅:http://pan.baidu.com/s/1xjn57

三、主要配置

# 配置AP 1服务模板。

system-view [AC] wlan service-template 1 clear [AC-wlan-st-1] ssid abc [AC-wlan-st-1] bind wlan-ess 1 [AC-wlan-st-1] authentication-method open-system [AC-wlan-st-1] service-template enable [AC-wlan-st-1] quit

# 配置AP 1为Normal模式,只提供WLAN服务。

[AC] wlan ap ap1 model WA2100 [AC-wlan-ap-ap1] serial-id SZ001 [AC-wlan-ap-ap1] radio 1 type dot11g [AC-wlan-ap-ap1-radio-1] service-template 1 [AC-wlan-ap-ap1-radio-1] radio enable

# 配置AP 2的工作模式为Monitor模式或混合模式。

[AC] wlan ap ap2 model WA2100 [AC-wlan-ap-ap2] serial-id SZ002

#配置ap2的工作模式为monitor模式

[AC-wlan-ap-ap2] work-mode monitor

#如果配置ap2模式为混合模式则配置如下:

#[AC-wlan-ap-ap2] device-detection enable [AC-wlan-ap-ap2] radio 1 type dot11g [AC-wlan-ap-ap2-radio-1] radio enable [AC-wlan-ap-ap2-radio-1] return

# 配置规则。

system-view [AC] wlan ids [AC-wlan-ids] device permit mac-address 000f-e215-1515 [AC-wlan-ids] device permit mac-address 000f-e215-1530 [AC-wlan-ids] device permit mac-address 0015-e213-1235 [AC-wlan-ids] device attack mac-address 0015-e220-405e

# 配置反制模式,设置成根据静态配置的Rouge设备列表进行反制,使能反制模式。

[AC-wlan-ids] countermeasures mode config [AC-wlan-ids] countermeasures enable

结果验证:

client1,client2,和client3可以正常接入无线网络且他们之间ping操作不丢包

client4接入网络后马上断线,再次接入网络后又断线,如此反复,ping其他设备有大量丢包

H3C WX系列AC+Fit AP系列WIDS之黑白名单配置 参考:

http://www.elvhome.com/html/2013-12-13/2013121311474135070.html